Det lättaste sättet att skydda ett nätverk och företagets data är att helt enkelt inte tillåta mobila enheter någon tillgång alls. Men det är inte en särskilt praktiskt lösning, som inte heller tar hänsyn till alla fördelar med att använda mobiler och surfplattor. Du kan blockera icke-administrerade maskiner från nätverket, och du kan låsa usb-portar i datorer, men det är näst intill omöjligt att helt porta anställdas egna prylar.

Detta betyder så klart inte att du ska ge upp och låta anställda göra vad som helst. Det finns för och nackdelar för både företaget och medarbetarna med olika policys för “byod” (bring your own device) och användarna måste förstå från första början att kostnaden för att få använda en egen maskin på företagets nätverk är att it måste få ett uns av kontroll över den för att skydda nätverket och känslig data.

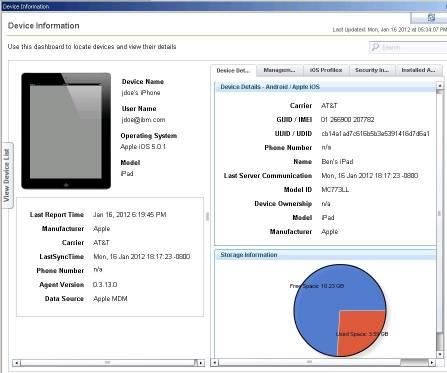

För att administrera mobila enheter effektivt behövs någon form av mobile device management. Mdm som det kallas ger it-administratörer möjligheten att sköta säkerhetsinställningar på mobila enheter, lokalisera och följa enheter på nätverket, se till att alla enheter följer säkerhetsregler och fjärradera data från en stulen eller borttappad enhet.

Med MDM kan du själv balansera mellan tillgång och säkerhet utifrån ditt företags behov. För det finns tre bra strategier

En router kan ställas in för att blockera allt som inte finns i en lista över godkända enheter, men det är som bäst en mödosam fullösning. Nac-verktyg å andra sidan ger ett dynamiskt, robust skydd.

Nac-enheter, som exempelvis Black Box Veri-NAC 5230, skannar alla enheter som försöker koppla in sig på nätverket för att bekräfta att de följer företagets policy. Om en enhet inte följer policy eller inte har de senaste uppdateringarna installerade kan de helt nekas tillträde eller till exempel skickas vidare till en hemsida som förklarar kraven och länkar till sådant som måste installeras.

2. Ge alla tillträde och ta fram en skriftlig policy för att skydda företagsdata

En skriftlig policy med klara och tydliga instruktioner för tillgången till och användandet av företagsdata via mobila enheter är inte bara en bra idé utan mer eller mindre en nödvändighet för alla företag som börjar använda mobila enheter över huvud taget. Men på egen hand lämpar en policy över ansvaret att följa reglerna på användaren och ger inget utrymme för it-administratörer att följa upp huruvida reglerna efterlevs.

I det här scenariot måste it-administratören manuellt kontrollera och administrera mobila enheter – genom att se till att säkra lösenord väljs, att spåra bortkomna enheter, och så vidare. Dessa funktioner finns visserligen inbyggda i iPhone, iPad och andra mobila enheter men att lita på att användare själva ska ha aktiverat dem är riskabelt. På företag med över 100 anställda är det i princip omöjligt att använda den här strategin.

IBM Endpoint Manager for Mobile.

3. Använd en mdm-server

En server för mdm, som IBM:s Endpoint Manager for Mobile Devices, Microsofts System Center och Symantecs Mobile Management, ger it-administratören ett verktyg för att centralt styra och kontrollera säkerheten på alla mobila enheter som rör sig på företagets nätverk. Mdm kan användas för att göra säkerhetsinställningar på enheterna och hjälper it-administratörer att se till att samtliga enheter som kopplar upp sig följer reglerna.

Det här är det mest flexibla systemet och gör det till exempel möjligt att skapa olika grupper av användare med olika regler för olika behov samtidigt som det ser till att samtliga enheter följer minimumkraven. Eftersom alla stora plattformar stöds av de stora mdm-systemen kan du lätt tillåta enheter från olika tillverkare, inklusive iPhone och iPad. För företag med mer än ett par hundra anställda är en skalbar mdm-lösning en väsentlig del av ett bra datacenter.

Den idealiska lösningen kombinerar alla tre strategierna – mdm är ett värdefullt redskap för it-administratörer som håller koll på mobila enheter, men systemet bör användas tillsammans med en tydligt formulerad skriftlig policy och nac-verktyg för att säkerställa att inga obehöriga enheter kommer åt några resurser på nätverket.

MacWorld USA, Darryl Crenshaw.